La Plataforma de Ciberseguridad más fácil e intuitiva del planeta.

¿Que hace diferente a CORO?

Crear una capa de ciberseguridad siempre hasignificado comprar múltiples herramientas segmentadas de múltiples proveedores, capacitar a los empleados en cada una y lidiar con múltiples interfaces y agentes de endpoint. Hasta ahora. Coro es una plataforma con muchos módulos. Obtenga toda la seguridad que necesita ahora, con lacapacidad de activar cualquier módulo que necesite en el futuro.

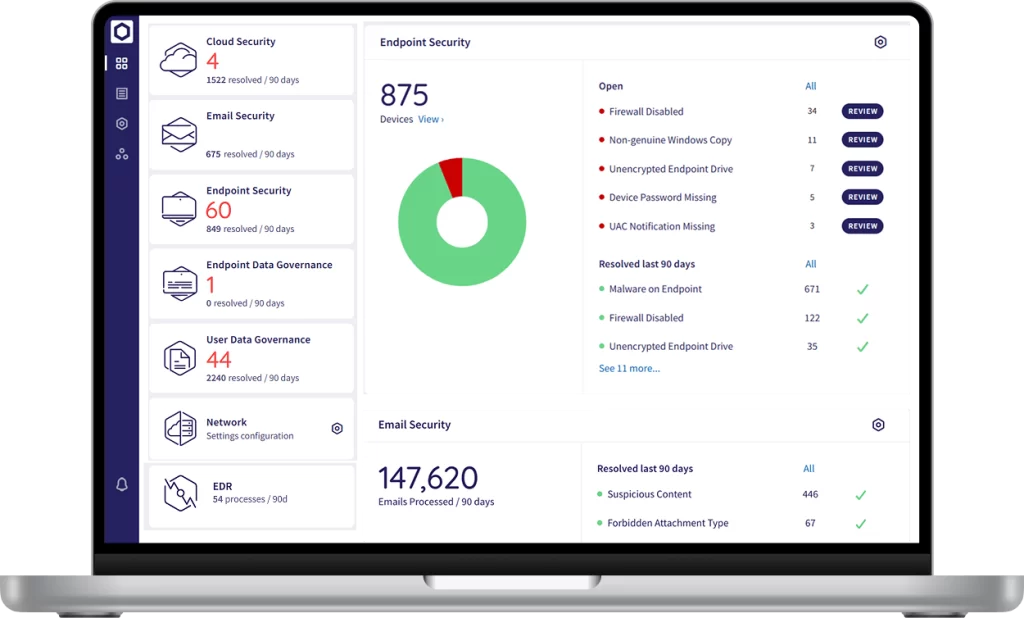

Una sola Interface

Todos los módulos muestran su información en ella. una panel de control fácil de usar, en el cuál se pueden ver rápidamente el estado de los endpoints, eventos y logs.

Un Agente en Endpoint

Estado de seguridad del dispositivo, NGAV, EDR, VPN, firewall y gobernancia de los datos, están todos en un solo agente fácil de administrar, eliminando conflictos.

Un solo Motor de Datos

Los módulos se comunican entre ellos por medio de un solo motor de datos, eliminando la necesidad de integraciones y mejorando la seguridad.

Módulos para protección de correo electrónico

Experimente la protección avanzada del correo electrónico que protege su empresa contra las fugas de datos y los ataques de ingeniería social con facilidad. Con la tecnología del motor inteligente de Coro y los modelos de lenguaje grandes (LLM), el módulo de seguridad del correo electrónico monitorea, detecta, marca, prioriza, pone en cuarentena y corrige automáticamente las amenazas más avanzadas. Aprovechar los LLM avanzados aumenta la precisión de la detección de ataques de phishing y fortalece las capacidades del sistema.

Seguridad del Correo

Basado en API: Protección contra phishing por correo electrónico, escaneo de malware, listas de permitidos/bloqueados.

Mensajes Seguros

Cifrado de correo electrónico saliente.

Puerta de Enlace de Entrada

Protección de correo electrónico basada en proxy

Módulos para seguridad de endpoints

Proteja los dispositivos de endpoint y proteja su negocio con el módulo Coro Endpoint Security. Identifica y registra automáticamente todos los dispositivos, escaneando en busca de malware, actividad sospechosa y errores humanos. El módulo Endpoint Security detecta comportamientos inusuales y neutraliza las amenazas antes de que puedan causar daño.

Seguridad de Endpoints

Antivirus de próxima generación, postura de seguridad del dispositivo, Listas de permitidos/bloqueados.

EDR (Detección y Respuesta en Dispositivos)

Detección mejorada de software malicioso Aislamiento proactivo de dispositivos Investigación sencilla de problemas, con rápida identificación de procesos, tipos de procesos y dispositivos infectados Análisis profundo posterior a una brecha de seguridad y acciones de

remediación remota.

Wi-Fi Phishing [Gratis]

Antivirus de próxima generación, postura de seguridad del dispositivo, Listas de permitidos/bloqueados.

Gestión de Dispositivos Móviles (MDM)

Monitoreo, administración y seguridad de dispositivos móviles corporativos o personales que operan en múltiples sistemas operativos.

Módulos para Seguridad en la Nube

El módulo de red de Coro está diseñado para fuerzas de trabajo distribuidas y remotas y permite a las organizaciones crear una oficina virtual segura, protegiendo contra amenazas externas e internas. Protege las redes informáticas y los datos transmitidos a través de ellas al ofrecer una opción de cifrado de grado empresarial y militar, VPN y acceso a la red de confianza cero (ZTNA). Estas defensas avanzadas reemplazan a los firewalls de hardware tradicionales, proporcionando una protección superior sin la complejidad de la instalación de hardware o la necesidad de grandes equipos de TI.

Seguridad de aplicaciones en la nube

Protege contra actividades anómalas de administración, violaciones de acceso, compromiso de identidad, malware y cambios masivos de datos en las siguientes aplicaciones en la nube:

- Microsoft Office 365

- Google Workspace

- Slack

- Dropbox

- Box

- Salesforce

Módulos SASE

Añada protección de nivel militar a los dispositivos dela empresa donde quiera que estén a través de una reden la nube impenetrable.

Seguridad en la Red

VPN, Firewall en la Nube, ROC

Pasarela Web Segura

Filtrado de DNS, Listas de Permitidos/Bloqueados

Acceso a la Red de Confianza Cero

Verifica cada usuario, dispositivo y flujo de red antes de otorgar acceso a los recursos corporativos.

Gobierno de Datos

El módulo de gobierno de datos de usuario de Coro permite a las empresas detectar el uso compartido o el acceso no autorizados a datos confidenciales. A través del monitoreo continuo del comportamiento del usuario y la exposición de datos, garantiza que los datos confidenciales, como los datos personales, los registros de salud y la información de pago, solo sean accesibles para las personas autorizadas y cumplan con las regulaciones de protección de datos como GDPR, HIPAA y PCI-DSS.

Coro protege los datos confidenciales y críticos en los dispositivos de endpoint. Supervisa activamente cómo se almacenan los datos de estos dispositivos, detectando y evitando el uso no autorizado, la pérdida accidental, el intercambio de datos arriesgado o las violaciones de las políticas de protección de datos. Endpoint Data Governance viene preconfigurado con políticas de seguridad básicas y garantiza que los dispositivos de endpoint cumplan con las políticas de protección de datos desde el primer día.

Configuración de datos reglamentarios

Permite la configuración de varios tipos de datos confidenciales, como PHI, PCI, PII y NPI, lo que garantiza el cumplimiento de las leyes de protección de datos

Permisos de acceso

Permite a los administradores controlar el acceso de los usuarios a los datos confidenciales mediante la configuración de permisos específicos para individuos, grupos o dominios

Exclusiones

Permite a los administradores excluir correos electrónicos de análisis de datos confidenciales en función de palabras clave especificadas en la línea de asunto

Escaneo manual

Proporciona la capacidad de realizar escaneos bajo demanda desde la consola Coro de dispositivos de punto final para verificar la exposición de datos confidenciales (por ejemplo, PHI, PCI, PII, NPI) y mitigar los riesgos en tiempo real

Exploraciones programadas

Los administradores pueden programar análisis automatizados en los dispositivos de punto final para comprobar si hay datos confidenciales almacenados en las unidades de almacenamiento, lo que garantiza una protección continua y una detección temprana de posibles riesgos